Interlock Ransomware: Cisco FMC Zero-Day Açığı CVE-2026-20131 İle Root Erişimi Elde Ediyor

Interlock ransomware, Cisco FMC'deki CVE-2026-20131 zero-day açığını sömürerek root erişimi elde ediyor. Amazon Threat Intelligence saldırı zincirini ve kullanılan araçları ortaya çıkardı.

Amazon Threat Intelligence, Interlock ransomware grubunun Cisco Secure Firewall Management Center (FMC) yazılımındaki kritik güvenlik açığını aktif olarak sömürdüğünü tespit etti.

CVE-2026-20131: Maksimum Kritik Seviyede Açık

Söz konusu zafiyet, CVE-2026-20131 (CVSS skoru: 10.0), kullanıcı tarafından sağlanan Java byte stream'inin güvensiz serileştirilmesi şeklinde. Kimlik doğrulamayı atlayarak ve etkilenen cihazda root olarak keyfi Java kodu yürüterek uzaktan erişim sağlıyor.

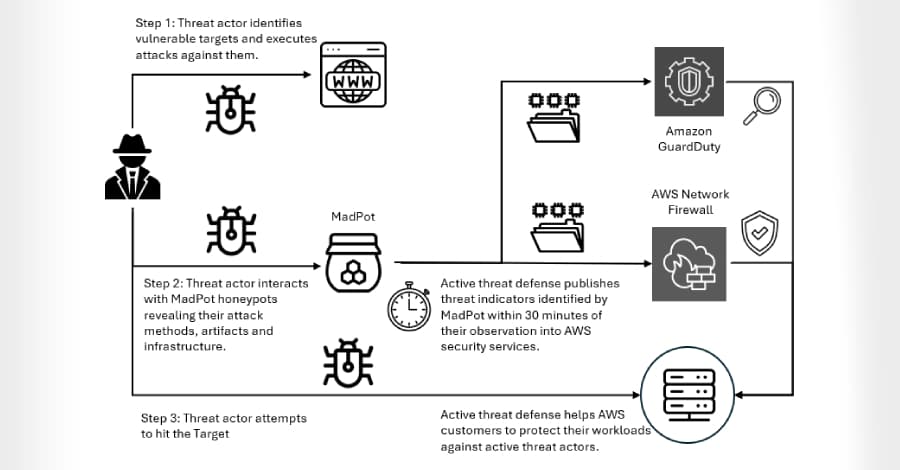

Amazon'un MadPot küresel sensör ağından elde edilen verilere göre, güvenlik açığı 26 Ocak 2026'dan beri zero-day olarak sömürülüyor. Bu, Cisco tarafından kamuya açıklanmasından bir aydan fazla önce.

Saldırı Zinciri: Çok Aşamalı Kompromis

Saldırı zinciri, keyfi Java kodu yürütmek amacıyla etkilenen yazılımdaki belirli bir yola özel HTTP istekleri göndermeyi içeriyor. Bu adım tamamlandıktan sonra, komutlar Interlock ile bağlantılı diğer araçları barındıran bir uzak sunucudan ELF binary dosyasını çekmek için gönderiliyor.

Tespit Edilen Araçlar ve TTP'ler

Saldırganlar tarafından kullanılan araçlar şunları içeriyor:

- PowerShell keşif scripti: Windows ortamını sistematik olarak tarıyor; işletim sistemi, hizmetler, yüklü yazılımlar, Hyper-V VM envanteri, kullanıcı dosyaları ve tarayıcı artifact'leri hakkında bilgi topluyor

- Özel RAT'ler: JavaScript ve Java ile yazılmış; C2 iletişimi, interaktif shell erişimi, dosya transferi ve SOCKS5 proxy yeteneği sunuyor

- Bash proxy scripti: Linux sunucuları HTTP reverse proxy olarak yapılandırıyor, fail2ban ve HAProxy kullanıyor, log silme rutini çalıştırıyor

- Bellek yerleşik web shell: Şifreli komut payload'larını decrypt edip yürütüyor

- ConnectWise ScreenConnect: Kalıcı uzak erişim için

- Volatility Framework: Bellek forensiği için

Tehdit Aktörü Profili ve Öneriler

Interlock ile bağlantılar, ransom note ve TOR müzakere portalı dahil "yakınsak" teknik ve operasyonel göstergelerden kaynaklanıyor. Kanıtlar, tehdit aktörünün büyük olasılıkla UTC+3 saat dilimi sırasında operasyonel olduğunu gösteriyor.

Amazon Integrated Security CISO'su CJ Moses, "Bu sadece bir güvenlik açığı veya bir ransomware grubu hakkında değil — zero-day exploit'lerin her güvenlik modeline yönelik temel zorluğu hakkında" diyor.

Kullanıcılara, yamaları mümkün olan en kısa sürede uygulamaları, potansiyel compromisi tespit etmek için güvenlik değerlendirmeleri yapmaları, yetkisiz ScreenConnect kurulumlarını gözden geçirmeleri ve savunma-derinliği stratejileri uygulamaları öneriliyor.

Kaynak: thehackernews.com

Yorumlar

0İlgili Makaleler

54 EDR Killer Aracı: 34 Savunmasız Sürücü ile Güvenlik Yazılımları Devre Dışı Bırakılıyor

ESET analizine göre 54 EDR killer aracı, 34 savunmasız imzalı sürücüyü istismar ederek güvenlik yazılımlarını devre dışı bırakıyor. BYOVD tekniği ransomware saldırılarında yaygın.

Interlock Ransomware Grubu Cisco Firewall Açığını Zero-Day Olarak Sömürdü

Amazon, Interlock ransomware grubunun Cisco Secure Firewall Management Center açığını CVE-2026-20131 yama yayınlanmadan 38 gün önce zero-day olarak sömürdüğünü ortaya çıkardı.

CISA, Cisco FMC'de Kritik RCE Açığını KEV Kataloğuna Ekledi

CISA, Cisco FMC ve SCC Firewall Management'daki kritik RCE açığı CVE-2026-20131'i KEV kataloğuna ekledi. Interlock ransomware grubu açığı Ocak 2026'dan beri sömürüyor.

Bitrefill: Siber Saldırıyı Kuzey Kore'li Lazarus Grubu Düzenledi

Bitrefill, Mart başındaki siber saldırıyı Kuzey Kore'li Lazarus/Bluenoroff grubunun düzenlediğini açıkladı. 18.500 müşteri kaydı ifşa oldu, kripto cüzdanlar hedef alındı.