Perseus Android Malware: Sahte IPTV Uygulamalarıyla Bankacılık Verilerini Hedefliyor

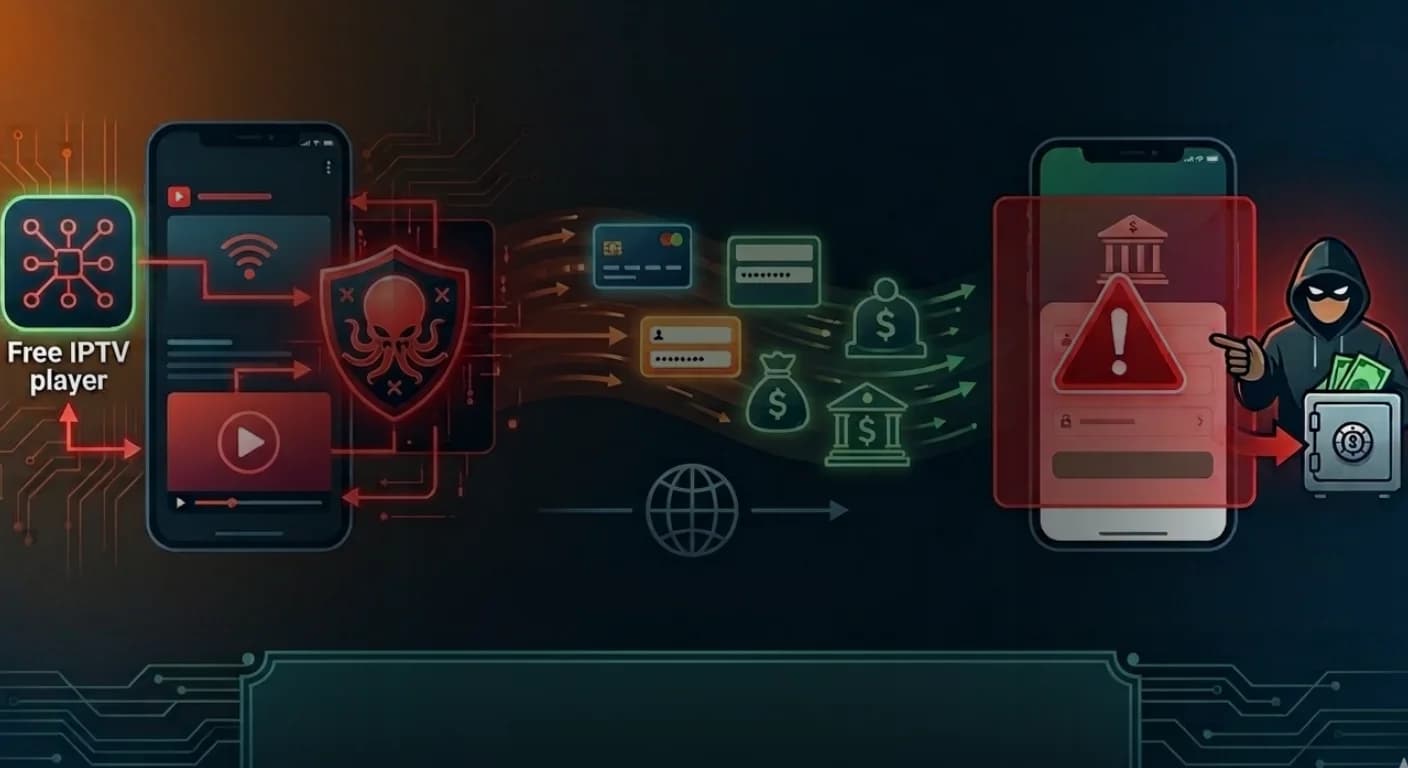

ThreatFabric araştırmacıları, sahte IPTV uygulamaları içine gizlenen Perseus Android malware'ini tespit etti. Malware, kişisel notları tarıyor ve tam cihaz kontrolü sağlıyor.

ThreatFabric araştırmacıları tarafından tespit edilen yeni bir Perseus Android malware varyantı, kendisini televizyon yayın uygulamaları olarak gizleyerek akıllı telefonlara sızıyor. Bu saldırı yöntemi, mobil tehditlerin nereye evrildiği konusunda önemli ipuçları veriyor.

Mobil Tehditlerde Yeni Evre

Perseus Android malware, Cerberus ve Phoenix gibi eski malware ailelerinin üzerine inşa edilmiş ancak onları sadece kopyalamakla kalmayıp geliştiriyor. Saldırganlar artık gürültülü ve kolayca tespit edilebilen saldırılar yerine, normal kullanıcı davranışlarını taklit eden daha sessiz ve verimli tehditler oluşturuyor.

Malware, Accessibility Services gibi meşru Android özelliklerini leveragingerek cihazlar üzerinde kontrol sağlıyor. Bu sayede tespit edilmesi önemli ölçüde zorlaşıyor.

IPTV Uygulamaları: Tanıdık Bir Tuzak

Perseus malware'ün en dikkat çekici yönlerinden biri dağıtım yöntemi. IPTV uygulamaları içine gizleniyor - kullanıcıların genellikle resmi uygulama mağazaları dışında indirdiği streaming uygulamaları.

Bu taktik tesadüfi değil. IPTV uygulamaları yaygın olarak kullanılıyor ve özellikle Türkiye ve İtalya gibi bölgelerde manuel olarak yükleniyor. Kullanıcılar bu uygulamaları manuel yüklemeye zaten alışkın olduğundan, savunmaları bu noktada zayıflıyor.

Kişisel Notlar ve Veri Hırsızlığı

Perseus'u tipik Android malware'lerden ayıran en önemli özellik, kişisel not uygulamalarını hedeflemesi. Çoğu malware giriş bilgileri veya bankacılık verilerini çalarken, Perseus bir adım öteye giderek not alma uygulamalarını tarıyor.

Notlar genellikle yüksek derecede hassas bilgiler içerir: şifreler, kurtarma ifadeleri, finansal detaylar ve hatta özel düşünceler. Malware, "scan_notes" komutuyla not uygulamalarını sistematik olarak açıyor ve içeriklerini kullanıcı müdahalesi olmadan çıkarıyor.

Tam Cihaz Kontrolü

Perseus Android malware, uzaktan erişim yetenekleri aracılığıyla tam cihaz devralma imkanı sağlıyor. Accessibility tabanlı oturumlar sayesinde saldırganlar ekranları neredeyse gerçek zamanlı olarak izleyebiliyor, kullanıcı girdilerini yakalayabiliyor ve hassas bilgileri çalmak için sahte arayüzler oluşturabiliyor.

Bu keylogging ve overlay saldırılarının kombinasyonu, mobil bankacılık verileri hırsızlığı için özellikle tehlikeli. Kullanıcılar meşru bankacılık uygulamalarıyla etkileşime girdiklerini sanırken, aslında girdileri intercept ediliyor.

Gelişmiş Kaçınma Taktikleri

Malware'ün bir diğer endişe verici özelliği de tespit edilmekten kaçınma yeteneği. Gerçek bir cihazda mı yoksa analiz ortamında mı çalıştığını belirlemek için kapsamlı ortam kontrolleri yapıyor:

- Debug araçlarının varlığı

- Emülatör karakteristikleri

- Root erişim göstergeleri

- Gerçekçi olmayan donanım veya pil verileri

Şüpheli bir durum tespit edilirse, malware davranışını değiştiriyor veya uykuya geçiyor.

Geleceğin Tehditlerinden Bir İşaret

Perseus Android malware, mobil tehditlerin nasıl değiştiğinin net bir sinyali. Artık kitlesel enfeksiyonlar değil, günlük uygulama kullanımına sessizce karışan daha akıllı saldırılar söz konusu.

Saldırganlar artık sadece şifre çalmakla yetinmiyor; bağlam, davranış ve kontrol istiyor. İnsanlar telefonlarını nasıl kullanıyor, sadece ne depoluyorlar değil, bu artık hedefte.

Kullanıcılar için bu, uygulama yan yüklemenin gerçek sonuçları olduğu basit ama genellikle göz ardı edilen gerçeği pekiştiriyor. Güvenlik ekipleri için ise mobil tehdit tespitinin geleneksel göstergelerin ötesine geçmesi gerektiğinin bir başka hatırlatması.

Kaynak: thecyberexpress.com

Yorumlar

0İlgili Makaleler

Pixel Watch Kullanıcıları Şişirilmiş Adım Sayısı ve Kayıp SpO2 Verisi Bildiriyor

Mart 2026 Pixel firmware güncellemesi sonrası kullanıcılar şişirilmiş adım sayıları, kayıp SpO2 verileri ve yanlış Fitbit takip metrikleri bildiriyor. Resmi açıklama henüz yapılmadı.

Apple Eski iPhone'lar İçin Coruna ve DarkSword Saldırıları Uyarısı

Apple, Coruna ve DarkSword exploit kit'leriyle hedeflenen eski iOS sürümlerini kullanan iPhone kullanıcılarını acil güncellemeye çağırdı. Nation-state seviyesinde exploit'ler artık kitlesel saldırılarda kullanılıyor.

North Carolina Teknoloji Çalışanı Insider Saldırıdan $2.5M Fidye Kazandı

27 yaşındaki Cameron Nicholas Curry, çalıştığı teknoloji şirketinden çaldığı verilerle 2.5 milyon dolar fidye kopardı. Altı suçlamadan mahkum oldu.

Federal Yetkililer Büyük DDoS Saldırılarının Arkasındaki IoT Botnetlerini Çökertti

ABD, Kanada ve Almanya yetkilileri 3 milyon IoT cihazını ele geçiren Aisuru, Kimwolf, JackSkid ve Mossad botnetlerini çökertti. Yüzbinlerce DDoS saldırısı durduruldu.