CISA, İran Destekli Saldırı Sonrası Endpoint Yönetim Sistemlerini Sertleştirmeyi Tavsiye Etti

CISA, Stryker'a yönelik Handala saldırısı sonrası BT liderlerini endpoint yönetim sistemlerini sertleştirmeye çağırdı. Phishing dirençli MFA ve çoklu yönetici onayı vurgulandı.

ABD Siber Güvenlik ve Altyapı Güvenlik Ajansı (CISA), geçtiğimiz hafta Amerikan tıbbi malzeme sağlayıcısı Stryker'a yönelik İran destekli Handala grubunun saldırısı sonrası BT liderlerini endpoint yönetim sistemi yapılandırmalarını sertleştirmeye çağırdı.

CISA'nın yayınladığı uyarı, özellikle Handala'nın uzaktan cihaz silme, veri hırsızlığı ve veri sızıntısı saldırılarıyla bilinen grubun ele geçirmeyi başardığı Microsoft Intune gibi bulut tabanlı birleşik endpoint yönetim (UEM) hizmetlerini kullanan kuruluşlar için. Ancak CISA, tavsiyelerinin savunma prensiplerinin herhangi bir endpoint yönetim yazılımına uygulanabileceğini belirtti.

Phishing Dirençli Kimlik Doğrulama Şart

SANS Institute araştırma dekanı Johannes Ullrich, CISA tavsiyesinin "zamanında ve uygun" olduğunu vurgulayarak en önemli konunun girişleri korumak için phishing dirençli kimlik doğrulama uygulamak olduğunu söyledi.

Ullrich, "Bu sorun mobil cihaz yönetimi spesifik konusunun ötesine geçiyor ve BT liderlerinin öncelik vermesi gereken bir konu. Çok faktörlü kimlik doğrulama birçok sorunu çözse de, tüm MFA teknolojileri phishing dirençli değil. Özellikle genellikle herkese açık olan bulut tabanlı çözümler için sağlam phishing dirençli kimlik doğrulama olmazsa olmaz" dedi.

Kuruluşların kişisel cihazları kurumsal yönetimli endpoint çözümlerine kaydederken de dikkatli olması gerektiğini belirten Ullrich, sadece şirket sahibi cihazların kaydedilmesi ve kayıtlı cihazların şirket işlerine özel kullanılması gerektiğini vurguladı.

Endpoint Yönetim Sistemlerini Sertleştirme

CISA, BT liderlerine şu tavsiyelerde bulunuyor:

-

Endpoint yönetim sistemleri için yönetici rolleri tasarlarken en az ayrıcalık erişim prensiplerini kullanın. Intune sistemleri için, bir rolün hangi eylemleri yapabileceğini, hangi kullanıcılara uygulandığını ve hangi cihazları kapsadığını sınırlayan rol tabanlı erişim kontrolü mevcut.

-

Phishing dirençli çok faktörlü kimlik doğrulama (MFA) ve ayrıcalıklı erişim hijyenini uygulayın. Intune kullanıcıları ve diğerleri, Intune'a yetkisiz erişimi engellemek için koşullu erişim, MFA, risk sinyalleri ve ayrıcalıklı erişim kontrolleri dahil Microsoft Entra ID yeteneklerinden yararlanabilir.

-

Endpoint yönetim sistemlerine erişmek ve değişiklik yapmak için çoklu yönetici onayı gerektirecek şekilde erişim politikalarını yapılandırın.

Tek Oturum Geri Dönülemez Hasar Verememeli

Stryker'a yönelik 11 Mart saldırısının sipariş işleme, üretim ve sevkiyatta kesintiye neden olduğunu belirtirken, Handala binlerce çalışanın cihazını uzaktan sildiğini iddia etti.

Arctic Wolf tehdit istihbaratı başkan yardımcısı Ismael Valenzuela, "Saldırganlar şirketlerin her gün güvendiği bir aracı ele geçirip küresel ölçekte operasyonları durdurmak için kullandı. Microsoft Intune'u kötüye kullanarak 79 ülkede 200.000'den fazla cihazı uzaktan silebildiler. Ders açık: tek bir girişin geri dönülemez hasar verme gücü olmamalı" yorumunu yaptı.

Valenzuela, "Cihaz silme, toplu politika değişiklikleri veya tenant genelinde güncellemeler gibi yıkıcı yönetimsel operasyonlar birden fazla onay gerektirmeli. Tek bir oturum, kimlik bilgisi veya rol, bağımsız yetkilendirme olmadan büyük ölçekte yıkıcı eylem yapabilmemeli. Kuruluşlar, yönetici erişimi sıkıca sınırlayarak, çok taraflı onayları uygulayarak ve ayrıcalıklı aktiviteyi sürekli izleyerek güvenilir platformların tek nokta arıza haline gelmesini önlemeli" diye konuştu.

Endpoint Yönetimi Yüksek Değerli Hedef

Kanadalı olay müdahale firması Digital Defence'ın başkanı Robert Beggs, endpoint yönetim sistemlerinin tüm BT ağına yapılandırmalar, scriptler ve uzaktan eylemler gönderdiği için her zaman yüksek değerli hedefler olduğunu söyledi.

Beggs, "Stryker olayı Microsoft Intune uygulamasının sömürülmesine işaret etse de, benzer ürünler geçmişte hedef alındı. SolarWinds Orion (2020), Kaseya VSA (2021) ve Microsoft Exchange yönetim arayüzü (2021). Tüm bu saldırılar, kötü niyetli aktörlerin tek tek sistemlere gitmek yerine krallığın anahtarlarına sahip kontrolleri hedeflemenin değerini fark ettiğini gösteriyor" dedi.

Uzmanlar tarafından bu tür saldırılara karşı sıkça önerilen savunmalar arasında: Büyük eylemler için en az ayrıcalık erişimi ve çift onay uygulama, güçlü kimlik kontrollerinin sağlanması, mikro segmentasyonun kullanılması ve olağandışı yönetimsel eylemlerin izlenmesi yer alıyor.

Kaynak: csoonline.com

Yorumlar

0İlgili Makaleler

Federal Yetkililer Büyük DDoS Saldırılarının Arkasındaki IoT Botnetlerini Çökertti

ABD, Kanada ve Almanya yetkilileri 3 milyon IoT cihazını ele geçiren Aisuru, Kimwolf, JackSkid ve Mossad botnetlerini çökertti. Yüzbinlerce DDoS saldırısı durduruldu.

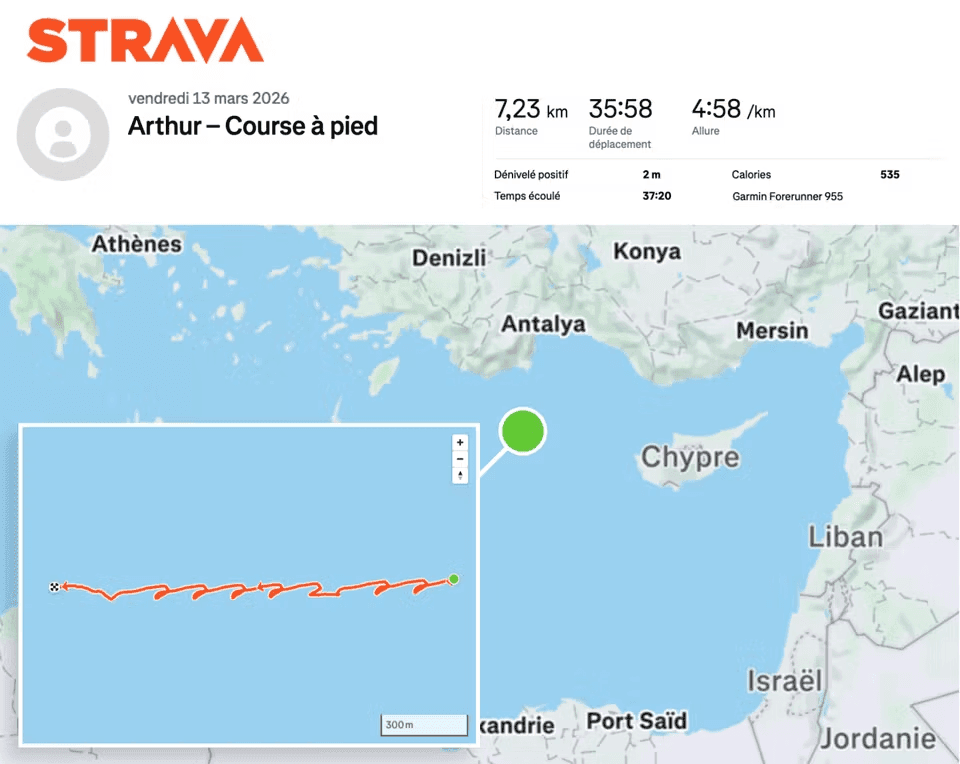

Fransız Uçak Gemisi Charles de Gaulle Strava Aktivitesiyle Takip Edildi: OPSEC Hatası

Fransız uçak gemisi Charles de Gaulle, bir denizcinin Strava uygulamasındaki aktivitesi sayesinde gerçek zamanlı olarak takip edildi. OPSEC hatası, fitness uygulamalarının askeri güvenlik risklerini tekrar gündeme getirdi.

Ucuz KVM Cihazları Ağınıza Uzaktan Erişim Riski Getiriyor

Eclypsium araştırmacıları dört popüler düşük maliyetli KVM-over-IP cihazında dokuz zafiyet tespit etti. Kimlik doğrulama atlatmadan firmware manipülasyonuna kadar uzanan açıklar kritik risk oluşturuyor.

AI İkilemi: MCP Güvenliği Neden Yamalanamaz?

RSAC 2026'da sunulan araştırma, MCP'nin LLM ortamlarında yarattığı mimari güvenlik risklerini ortaya koyuyor. Yamalarla çözülemeyen bu sorunlar için yeni savunma stratejileri.