Ucuz KVM Cihazları Ağınıza Uzaktan Erişim Riski Getiriyor

Eclypsium araştırmacıları dört popüler düşük maliyetli KVM-over-IP cihazında dokuz zafiyet tespit etti. Kimlik doğrulama atlatmadan firmware manipülasyonuna kadar uzanan açıklar kritik risk oluşturuyor.

Güvenlik araştırmacıları, dört popüler düşük maliyetli KVM-over-IP cihazında dokuz zafiyet tespit etti. Kimlik doğrulama atlatmadan firmware imzalama eksikliklerine kadar uzanan bu açıklar, özellikle gölge BT olarak iş ortamlarına giren bu cihazlar için ciddi tehdit oluşturuyor.

Eclypsium Araştırması: 4 Markada 9 Zafiyet

Eclypsium güvenlik firması tarafından yapılan analizde, GL-iNet, Angeet/Yeeso, Sipeed ve JetKVM markalarına ait cihazlarda kritik güvenlik açıkları ortaya çıkarıldı. En ciddi bulgu, 9.8 CVSS puanına sahip Angeet/Yeeso ES3 KVM cihazında bulundu: Kimlik doğrulama gerektirmeyen dosya yükleme endpoint'i, komut enjeksiyonu ile birleştiğinde saldırganlara root yetkisiyle uzaktan kod çalıştırma imkanı veriyor.

Kritik Açıklar: Root Erişimi ve Firmware Manipülasyonu

GL-iNet Comet RM-1 modelinde dört farklı zafiyet tespit edildi. Brute-force korumasının olmaması, provisioning sırasında güvensiz bağlantı ve firmware güncellemelerinde MD5 hash kullanımı bunlar arasında. Cihazın UART seri arayüzü ise fiziksel erişimi olan herkese kimlik doğrulama olmadan root erişimi sağlıyor.

JetKVM, düşük maliyetli KVM segmentinin en popüler cihazlarından biri olarak, SHA-256 hash'e dayalı ve kriptografik imza içermeyen OTA güncelleme mekanizması kullanıyordu. Her iki açık da yamalandı.

Sipeed NanoKVM'de ise kimlik doğrulama gerektirmeyen WiFi yapılandırma endpoint'i bulunuyordu. Bu açık, saldırganların cihazın ağ bağlantısını ele geçirmesine olanak tanıyordu. Yama yayınlandı.

KVM Cihazları Neden Bu Kadar Tehlikeli?

KVM-over-IP cihazları, kullanıcıların bilgisayarları fiziksel olarak başındaymış gibi kontrol etmesini sağlar. BIOS seviyesinde erişim dahil, klavye, video ve fare erişimi sunarlar. Kurumsal sınıf KVM switchler yüzlerce veya binlerce dolar maliyetle çok faktörlü kimlik doğrulama, şifreleme ve loglama gibi güvenlik özellikleri içerirken, düşük maliyetli cihazlar bu kontrollerden yoksun.

Eclypsium araştırmacıları uyarıyor: "Bir KVM cihazının ele geçirilmesi, saldırgana bağlı her makineye fiziksel erişim eşdeğeri sağlar. 'Fiziksel erişime benzer' değil. Gerçek klavye, video ve fare kontrolü. BIOS seviyesinde, işletim sisteminin altında, EDR'ın altında, dağıttığınız her güvenlik kontrolünün altında."

Hangi Markalar Etkilendi?

- Angeet/Yeeso ES3: 9.8 CVSS - Pre-auth RCE (yama planlanıyor)

- GL-iNet Comet RM-1: 4 zafiyet - Brute-force koruması yok, firmware imzasız (kısmi yama)

- JetKVM: OTA imza eksikliği, brute-force koruması yok (yamalandı)

- Sipeed NanoKVM: Unauth WiFi config endpoint (yamalandı)

İnternete doğrudan maruz kalan bu tür cihazların sayısı bir yıldan kısa sürede birkaç yüzden 1.600'ü aştı. Küçük BT ekiplerinden MSP'lere, kurumsal ortamlara kadar geniş bir kullanıcı kitlesi var.

Korunma Önerileri

Eclypsium, kuruluşlara KVM cihazlarını özel yönetim VLAN'larında izole etmelerini, doğrudan internete maruz bırakmamalarını, mevcut olduğunda iki faktörlü kimlik doğrulama kullanmalarını ve VPN çözümleriyle erişmelerini tavsiye ediyor.

Araştırmacılar ekliyor: "KVM dağıtımlarınızı denetleyin. Ne olduğunu, nerede olduğunu ve hangi firmware'i çalıştırdığını bilin. Bu cihazlar krallığınızın anahtarları ve şu anda çoğu ağda kapı sonuna kadar açık asılı duruyor."

Kaynak: csoonline.com

Yorumlar

0İlgili Makaleler

Federal Yetkililer Büyük DDoS Saldırılarının Arkasındaki IoT Botnetlerini Çökertti

ABD, Kanada ve Almanya yetkilileri 3 milyon IoT cihazını ele geçiren Aisuru, Kimwolf, JackSkid ve Mossad botnetlerini çökertti. Yüzbinlerce DDoS saldırısı durduruldu.

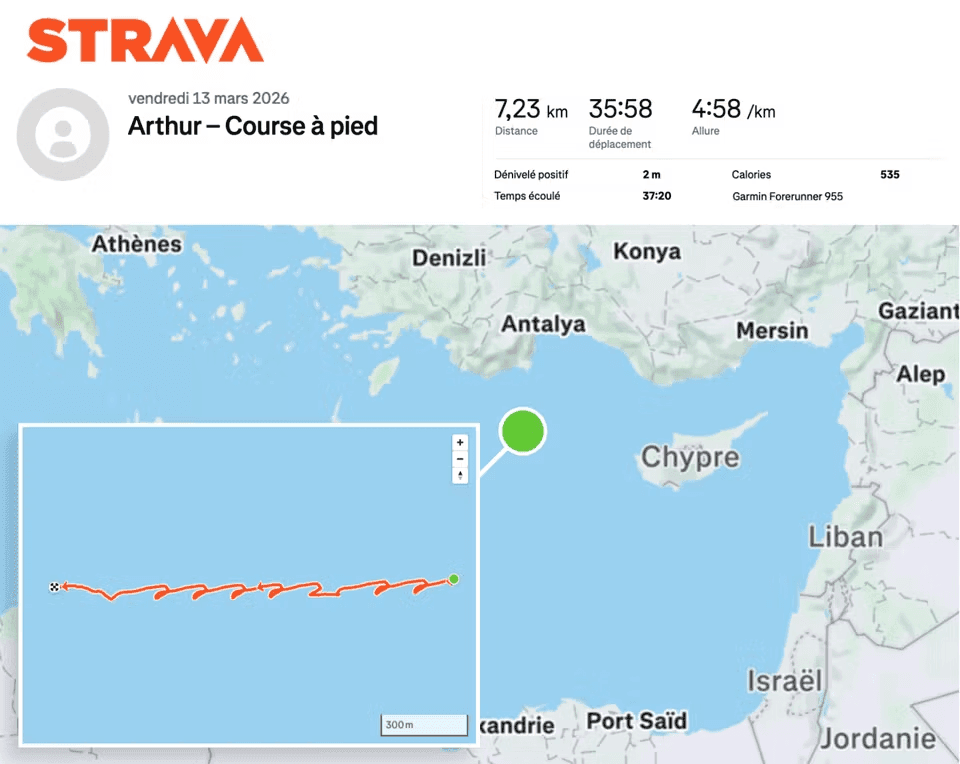

Fransız Uçak Gemisi Charles de Gaulle Strava Aktivitesiyle Takip Edildi: OPSEC Hatası

Fransız uçak gemisi Charles de Gaulle, bir denizcinin Strava uygulamasındaki aktivitesi sayesinde gerçek zamanlı olarak takip edildi. OPSEC hatası, fitness uygulamalarının askeri güvenlik risklerini tekrar gündeme getirdi.

CISA, İran Destekli Saldırı Sonrası Endpoint Yönetim Sistemlerini Sertleştirmeyi Tavsiye Etti

CISA, Stryker'a yönelik Handala saldırısı sonrası BT liderlerini endpoint yönetim sistemlerini sertleştirmeye çağırdı. Phishing dirençli MFA ve çoklu yönetici onayı vurgulandı.

AI İkilemi: MCP Güvenliği Neden Yamalanamaz?

RSAC 2026'da sunulan araştırma, MCP'nin LLM ortamlarında yarattığı mimari güvenlik risklerini ortaya koyuyor. Yamalarla çözülemeyen bu sorunlar için yeni savunma stratejileri.