Google, Doğrulanmamış Uygulama Yüklemelerine 24 Saat Bekleme Süresi Getiriyor

Google, Android sideloading için 24 saat zorunlu bekleme süresi getiriyor. Yeni gelişmiş akış, doğrulanmamış geliştiricilerden uygulama yüklemek isteyen kullanıcılar için ek güvenlik katmanları ekliyor.

Google, Perşembe günü Android sideloading için yeni bir "gelişmiş akış" duyurdu. Bu değişiklik, doğrulanmamış geliştiricilerden uygulama yüklemek isteyen kullanıcılar için zorunlu 24 saat bekleme süresi getiriyor. Tech devi, bu adımla açıklık ve güvenlik arasında denge kurmayı hedefliyor.

Yeni "Gelişmiş Akış" Nedir?

Değişiklikler, Google'ın geçen yıl duyurduğu geliştirici doğrulama mandatının bir parçası. Bu mandate göre, tüm Android uygulamalarının sertifikalı Android cihazlara yüklenmesi için kayıtlı ve doğrulanmış geliştiriciler tarafından sunulması gerekiyor. Google, bu adımın kötü niyetli aktörleri daha hızlı tespit etmeyi ve malware dağıtımını önlemeyi amaçladığını belirtiyor.

Bu kapsamda, siber suçluların kullanıcıları kandırarak Play Protect özelliğini kapatma yetkisi vermesini önlemek de hedefleniyor. Play Protect, tüm Google sertifikalı Android cihazlara yerleşik olarak gelen anti-malware özelliği.

Adım Adım Doğrulama Süreci

Google, power user'ların doğrulanmamış geliştiricilerden uygulama yükleme yeteneğini koruyabilmesi için şu adımları içeren tek seferlik bir süreç geliştirdi:

- Sistem ayarlarında geliştirici modunu etkinleştirme

- Bu adımı kendi iradesiyle attığını onaylama (bir scammer tarafından yönlendirilmediğini teyit etme)

- Telefonu yeniden başlatma ve tekrar kimlik doğrulama (kullanıcının hareketlerini izlemeyi önlemek için)

- 24 saat bekleme süresi ve biyometrik kimlik doğrulama veya cihaz PIN'i ile değişikliği gerçekten yapmak istediğini onaylama

- Kullanıcılar riskleri anladıktan sonra doğrulanmamış geliştiricilerden uygulama yükleme (süresiz veya 7 günlük periyotlarla)

Android Ekosistem Başkanı Sameer Samat, Ars Technica'ya verdiği demeçte, "Bu 24 saatlik dönemde saldırganların saldırılarını sürdürmesinin çok daha zor hale geleceğini düşünüyoruz. Bu sürede, sevdikinizin gerçekten hapiste olmadığını veya banka hesabınızın gerçekten saldırı altında olmadığını öğrenebilirsiniz" dedi.

Geliştiriciler İçin İstisnalar

Google, hobi geliştiricileri ve öğrencilerin hükümet tarafından verilen kimlik belgesi sağlamadan veya kayıt ücreti ödemeden uygulamalarını 20 cihaza kadar paylaşmasına olanak tanıyan ücretsiz "sınırlı dağıtım hesapları" sunmayı planlıyor.

Bahsedilen sürecin Android Debug Bridge (ADB) üzerinden yüklemeler için geçerli olmadığını belirtmek önemli. Öğrenciler ve hobi geliştiricileri için sınırlı dağıtım hesapları ile kullanıcılar için gelişmiş akış, Ağustos 2026'da kullanıma sunulacak. Yeni geliştirici doğrulama gereksinimleri ise bir ay sonra, Eylül 2026'da yürürlüğe girecek.

Neden Bu Değişiklik?

Mevcut kayıt gereksinimleri, F-Droid, Brave, Electronic Frontier Foundation, Proton, Tor Project ve Vivaldi dahil olmak üzere 50'den fazla uygulama geliştiricisi ve pazar yeri tarafından eleştirilere maruz kaldı. Eleştiriler, bu gereksinimlerin sürtünme ve giriş engelleri yaratma riski taşıdığı, geliştiricilerin hangi kişisel bilgileri sağlaması gerektiği, bu verilerin nasıl saklanacağı, güvence altına alınacağı ve kullanılacağı konusunda netlik olmadığı, ayrıca bu verilerin hükümet taleplerine veya yasal süreçlere tabi olup olmayacağı konusunda gizlilik ve gözetim endişeleri raisedığı yönünde.

Google, "farklı ekosistemimiz için tek beden yaklaşımının işe yaramadığını biliyoruz. Kimlik doğrulamasının giriş engeli olmamasını sağlamak için özel ihtiyaçlarınıza uygun farklı yollar sunuyoruz" açıklamasını yaptı.

Android Malware Tehdidi Artıyor

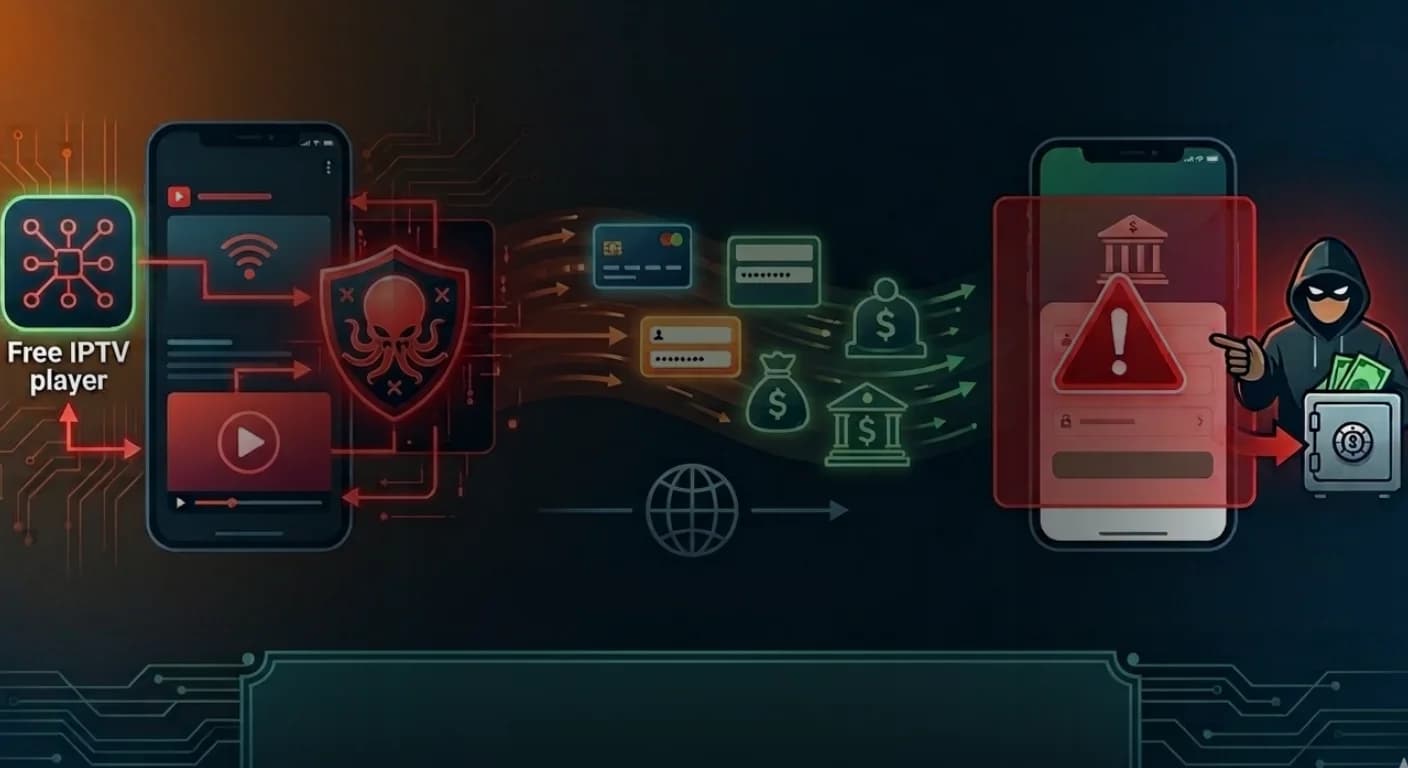

Bu gelişme, Perseus adlı yeni bir Android malware'inin ortaya çıkışıyla aynı zamana denk geliyor. Bu malware, cihaz ele geçirme (DTO) ve finansal dolandırıcılık amacıyla aktif olarak Türkiye ve İtalya'daki kullanıcıları hedefliyor.

Son dört ayda, en az 17 Android malware ailesi tespit edildi. Bunlar arasında FvncBot, SeedSnatcher, ClayRat, Wonderland, Cellik, Frogblight, NexusRoute, ZeroDayRAT, Arsink (ve gelişmiş varyantı SURXRAT), deVixor, Phantom, Massiv, PixRevolution, TaxiSpy RAT, BeatBanker, Mirax ve Oblivion RAT yer alıyor.

Kaynak: thehackernews.com

Yorumlar

0İlgili Makaleler

Magento PolyShell Açığı: Kimlik Doğrulama Olmadan Dosya Yükleme ve RCE Riski

Sansec, Magento REST API'sinde kritik bir açık buldu. PolyShell adı verilen zafiyet, kimlik doğrulama olmadan zararlı dosya yüklenmesine ve RCE'ye olanak tanıyor.

Pixel Watch Kullanıcıları Şişirilmiş Adım Sayısı ve Kayıp SpO2 Verisi Bildiriyor

Mart 2026 Pixel firmware güncellemesi sonrası kullanıcılar şişirilmiş adım sayıları, kayıp SpO2 verileri ve yanlış Fitbit takip metrikleri bildiriyor. Resmi açıklama henüz yapılmadı.

Perseus Android Malware: Sahte IPTV Uygulamalarıyla Bankacılık Verilerini Hedefliyor

ThreatFabric araştırmacıları, sahte IPTV uygulamaları içine gizlenen Perseus Android malware'ini tespit etti. Malware, kişisel notları tarıyor ve tam cihaz kontrolü sağlıyor.

Apple Eski iPhone'lar İçin Coruna ve DarkSword Saldırıları Uyarısı

Apple, Coruna ve DarkSword exploit kit'leriyle hedeflenen eski iOS sürümlerini kullanan iPhone kullanıcılarını acil güncellemeye çağırdı. Nation-state seviyesinde exploit'ler artık kitlesel saldırılarda kullanılıyor.