Magento PolyShell Açığı: Kimlik Doğrulama Olmadan Dosya Yükleme ve RCE Riski

Sansec, Magento REST API'sinde kritik bir açık buldu. PolyShell adı verilen zafiyet, kimlik doğrulama olmadan zararlı dosya yüklenmesine ve RCE'ye olanak tanıyor.

Sansec güvenlik firması, Magento'nun REST API'sinde bulunan kritik bir güvenlik açığını ortaya çıkardı. PolyShell olarak adlandırılan bu zafiyet, kimlik doğrulama gerektirmeyen saldırıların yoluyla zararlı kod yüklenmesine ve uzaktan kod çalıştırılmasına (RCE) olanak tanıyor.

PolyShell Saldırısı Nasıl Çalışıyor?

Saldırı, kötü amaçlı kodun bir görsel dosyası gibi gizlenmesine dayanıyor. Magento'nun REST API'si, sepet öğesi için özel seçeneklerin bir parçası olarak dosya yüklemelerini kabul ediyor. Bir ürün seçeneği 'file' tipine sahip olduğunda, Magento base64 kodlu dosya verisi, MIME tipi ve dosya adı içeren gömülü bir file_info nesnesini işliyor. Dosya sunucuda pub/media/custom_options/quote/ dizinine yazılıyor.

Hangi Sürümler Etkileniyor?

Sınırsız dosya yükleme hatası, 2.4.9-alpha2'ye kadar olan tüm Magento Open Source ve Adobe Commerce sürümlerini etkiliyor. Sansec'e göre, bu açığın vahşi doğada sömürüldüğüne dair henüz bir kanıt bulunmuyor.

Potansiyel Saldırı Vektörleri

Web sunucusu yapılandırmasına bağlı olarak, bu açık iki ana saldırı vektörüne olanak tanıyor:

- PHP yükleme yoluyla uzaktan kod çalıştırma (RCE)

- Depolanan XSS (Cross-Site Scripting) yoluyla hesap ele geçirme

Adobe'nin Yama Durumu

Adobe, sorunu 2.4.9 ön sürüm dalında APSB25-94 kapsamında düzeltti. Ancak mevcut üretim sürümleri için izole bir yama bulunmuyor. Adobe örnek bir web sunucusu yapılandırması sağlasa da, mağazaların çoğu barındırma sağlayıcılarından özel yapılandırma kullanıyor.

Önerilen Önlemler

E-ticaret mağazalarının aşağıdaki adımları uygulaması tavsiye ediliyor:

- Yükleme dizinine erişimi kısıtlayın (pub/media/custom_options/)

- nginx veya Apache kurallarının bu dizine erişimi engellediğini doğrulayın

- Mağazaları web shell'leri, arka kapılar ve diğer kötü amaçlı yazılımlar için tarayın

Sansec uyarıyor: "Erişimi engellemek yüklemeleri engellemez, bu nedenle özel bir WAF (Web Uygulaması Güvenlik Duvarı) kullanmıyorsanız, kişiler hala kötü amaçlı kod yükleyebilir."

Kaynak: thehackernews.com

Yorumlar

0İlgili Makaleler

Google, Doğrulanmamış Uygulama Yüklemelerine 24 Saat Bekleme Süresi Getiriyor

Google, Android sideloading için 24 saat zorunlu bekleme süresi getiriyor. Yeni gelişmiş akış, doğrulanmamış geliştiricilerden uygulama yüklemek isteyen kullanıcılar için ek güvenlik katmanları ekliyor.

Pixel Watch Kullanıcıları Şişirilmiş Adım Sayısı ve Kayıp SpO2 Verisi Bildiriyor

Mart 2026 Pixel firmware güncellemesi sonrası kullanıcılar şişirilmiş adım sayıları, kayıp SpO2 verileri ve yanlış Fitbit takip metrikleri bildiriyor. Resmi açıklama henüz yapılmadı.

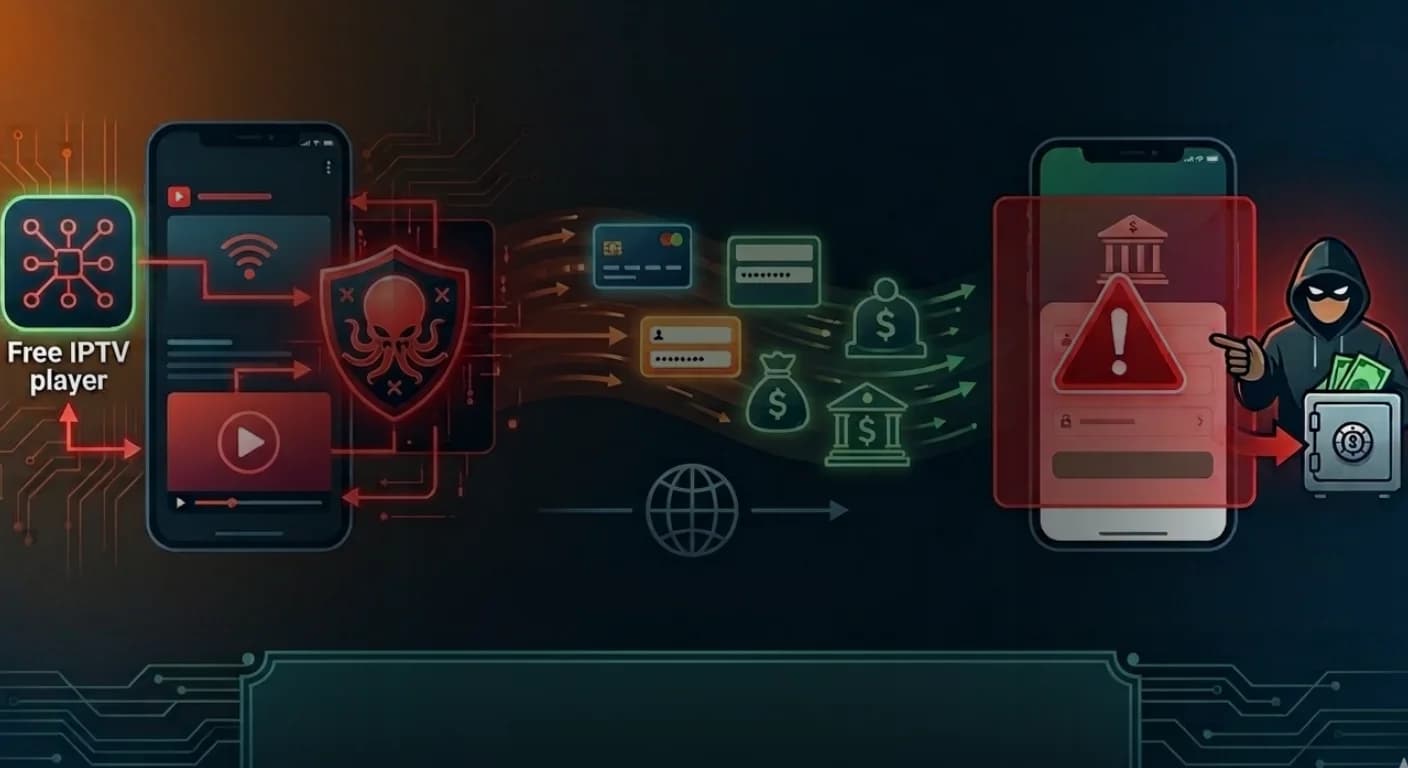

Perseus Android Malware: Sahte IPTV Uygulamalarıyla Bankacılık Verilerini Hedefliyor

ThreatFabric araştırmacıları, sahte IPTV uygulamaları içine gizlenen Perseus Android malware'ini tespit etti. Malware, kişisel notları tarıyor ve tam cihaz kontrolü sağlıyor.

Apple Eski iPhone'lar İçin Coruna ve DarkSword Saldırıları Uyarısı

Apple, Coruna ve DarkSword exploit kit'leriyle hedeflenen eski iOS sürümlerini kullanan iPhone kullanıcılarını acil güncellemeye çağırdı. Nation-state seviyesinde exploit'ler artık kitlesel saldırılarda kullanılıyor.