Rus APT, Zimbra XSS Açığı CVE-2025-66376 ile Ukrayna'yı Hedefledi

Rusya bağlantılı APT28, Zimbra XSS zafiyeti CVE-2025-66376 ile Ukrayna Devlet Hidroloji Ajansı'na saldırdı. Operation GhostMail kampanyasında 90 günlük e-posta verisi çalındı.

Rus APT, Zimbra XSS Açığı CVE-2025-66376 ile Ukrayna'yı Hedefledi

Rusya bağlantılı tehdit aktörü, Zimbra Collaboration'da bulunan ve CVE-2025-66376 olarak izlenen yüksek şiddetteki XSS zafiyetini sömürdü. Saldırganlar, Ukrayna'daki kullanıcıları hedefleyerek HTML e-postaları üzerinden script çalıştırdı.

Zafiyetin Teknik Detayları

CVE-2025-66376, Classic UI'de bulunan bir stored XSS zafiyeti. Saldırganlar, e-posta HTML'indeki yetersiz sanitize edilen CSS @import direktiflerini kötüye kullanabiliyor. Bu açık, bir kullanıcının e-posta hesabını ele geçirmek ve tüm Zimbra ortamını tehlikeye atmak için kullanılabiliyor.

Synacor, bu zafiyeti Zimbra 10.1.13 ve 10.0.18 sürümleriyle yamaledi.

Operation GhostMail: APT28'in Yeni Kampanyası

Siber güvenlik firması Seqrite Labs'e göre, APT28 (Fancy Bear, Pawn Storm, Sednit, STRONTIUM olarak da bilinir) adlı Rusya bağlantılı APT grubu, bu zafiyeti Ukrayna'daki hedeflere karşı kullandı.

Saldırganlar, oltalama e-postalarındaki JavaScript ile kimlik bilgileri, oturum token'ları, 2FA kodları, kayıtlı şifreler ve 90 güne kadar posta kutusu verisi çaldı. Çalınan veriler DNS ve HTTPS üzerinden dışarı sızdırıldı.

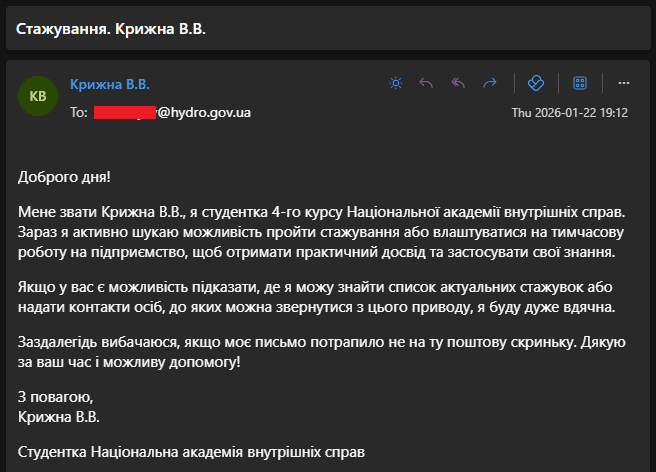

Sosyal Mühendislik: Staj Başvurusu Kılıfı

Seqrite Labs'in yayınladığı rapora göre, saldırıda "sosyal mühendislik uygulanmış bir staj başvurusu" kullanıldı. Obfuscated JavaScript payload'ı doğrudan e-posta gövdesine gömüldü.

Kurban, zafiyetli Zimbra webmail oturumunda e-postayı açtığında, CVE-2025-66376 tetiklendi ve saldırganlar SOAP istekleri, DNS ve HTTPS exfiltration ile kalıcı erişim sağladı.

Hedef: Ukrayna Devlet Hidroloji Ajansı

22 Ocak'ta bir ulusal denizcilik ajansı, compromised bir öğrenci e-postası kullanılarak hedef alındı. Seqrite Labs bu kampanyayı Operation GhostMail olarak izliyor.

Saldırıda kullanılan C2 altyapısı 20 Ocak 2026'da kuruldu:

- js-l1wt597cimk[.]i[.]zimbrasoft[.]com[.]ua

- js-26tik3egye4[.]i[.]zimbrasoft[.]com[.]ua

CISA Müdahalesi: 1 Nisan'a Kadar Yama Şart

ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), CVE-2025-66376'yı Bilinen Sömürülen Zafiyetler (KEV) kataloğuna ekledi. Federal kurumların 1 Nisan 2026'ya kadar bu zafiyeti gidermesi zorunlu kılındı.

Kaynak: securityaffairs.com

Yorumlar

0İlgili Makaleler

CISA, İran Destekli Saldırı Sonrası Endpoint Yönetim Sistemlerini Sertleştirmeyi Tavsiye Etti

CISA, Stryker'a yönelik Handala saldırısı sonrası BT liderlerini endpoint yönetim sistemlerini sertleştirmeye çağırdı. Phishing dirençli MFA ve çoklu yönetici onayı vurgulandı.

Ucuz KVM Cihazları Ağınıza Uzaktan Erişim Riski Getiriyor

Eclypsium araştırmacıları dört popüler düşük maliyetli KVM-over-IP cihazında dokuz zafiyet tespit etti. Kimlik doğrulama atlatmadan firmware manipülasyonuna kadar uzanan açıklar kritik risk oluşturuyor.

AI İkilemi: MCP Güvenliği Neden Yamalanamaz?

RSAC 2026'da sunulan araştırma, MCP'nin LLM ortamlarında yarattığı mimari güvenlik risklerini ortaya koyuyor. Yamalarla çözülemeyen bu sorunlar için yeni savunma stratejileri.

Ubiquiti UniFi'de Kritik Güvenlik Açığı: Hesap Ele Geçirmeye İzin Veriyor

Ubiquiti, UniFi Network uygulamasında CVSS 10.0 şiddetinde yol gezinme açığı ve CVSS 7.7 ayrıcalık yükseltme açığını yamaledi. Kullanıcılar 10.1.89 sürümüne güncellemeli.